近年来,物联网安全事件频发,如2019年武汉警方破获的入侵物联网破坏计算机系统案、2020年境外黑客组织对国内视频监控系统的网络攻击、2021年Verkada监控摄像头数据泄露事件,以及2025年Mars Hydro和LG-LED SOLUTIONS敏感数据泄露事件,凸显了物联网安全的严峻形势。

国家相关部门持续出台法规标准,2016年《网络安全法》明确关键信息基础设施保护要求;2018年《信息安全技术 物联网安全参考模型及通用要求》(GB/T 37044-2018)提出物联网安全通用技术框架;2021年《个人信息保护法》规范物联网设备个人信息收集使用;2022年《工业和信息化领域数据安全管理办法(试行)》细化工业物联网数据分类分级规则。

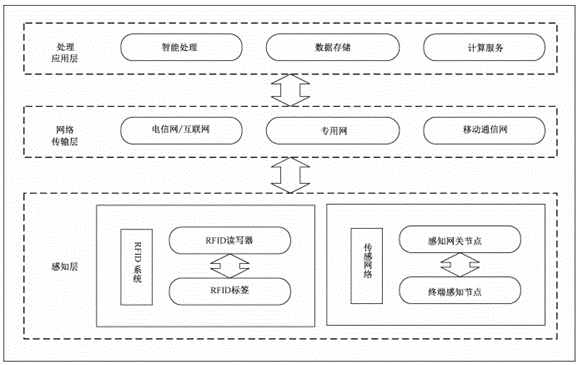

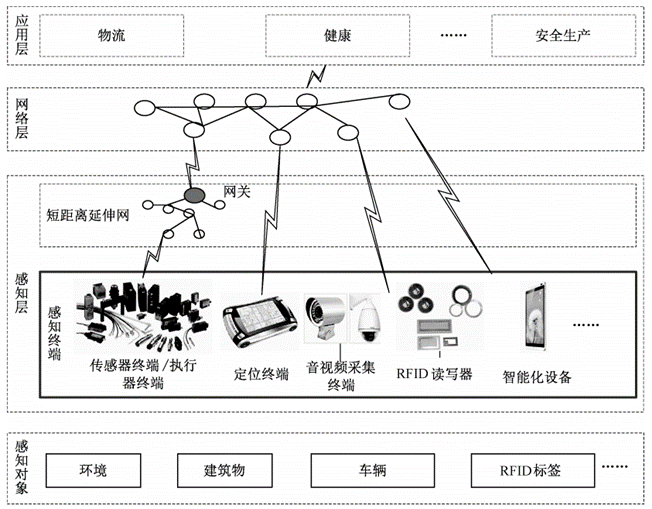

物联网架构通常分为感知层、网络传输层和应用层。安全防护需覆盖各层,但网络传输层和应用层主要按通用安全要求实施,物联网安全扩展要求针对感知层提出特殊要求。GB/T 22239-2019《信息安全技术网络安全等级保护基本要求》中的物联网安全扩展要求,核心目标是通过物理防护、访问控制、身份鉴别、数据完整性保护和全生命周期管理,构建多层次安全防护体系。

安全标准要求包括:

安全物理环境:感知节点设备需具备物理防护和抗干扰能力,关键节点需稳定电力供应

安全区域边界:仅允许授权感知节点接入,限制通信目标地址,防止对陌生地址攻击

安全计算环境:感知节点设备需身份识别与鉴别,网关节点需识别合法连接设备,支持抗数据重放

安全运维管理:实施感知节点全生命周期管理,规范设备入库、存储、部署、维修、报废流程

GB/T 36951-2018、GB/T 37024-2018、GB/T 37025-2018等标准分别对感知终端、感知层网关、数据传输安全提出具体要求,涵盖物理安全、接入安全、通信安全、设备安全、数据安全五大核心领域,区分基本要求与增强要求。

铁路局物联网架构中,感知层设备包括动车所、大机段基地、客运站、货运等场站的固定和移动物联设备,以及铁路线路上的监测设备;网络传输层包括各站段物联网终端到物联网平台之间的传输网络;处理应用层主要为物联网平台,承载数据存储、计算、处理等功能。

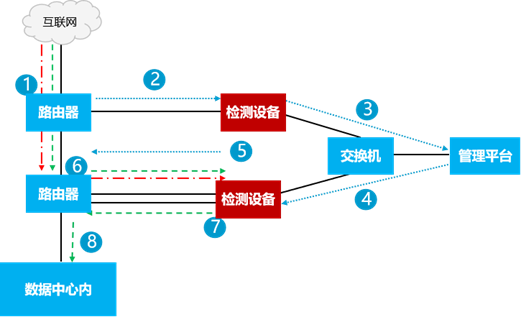

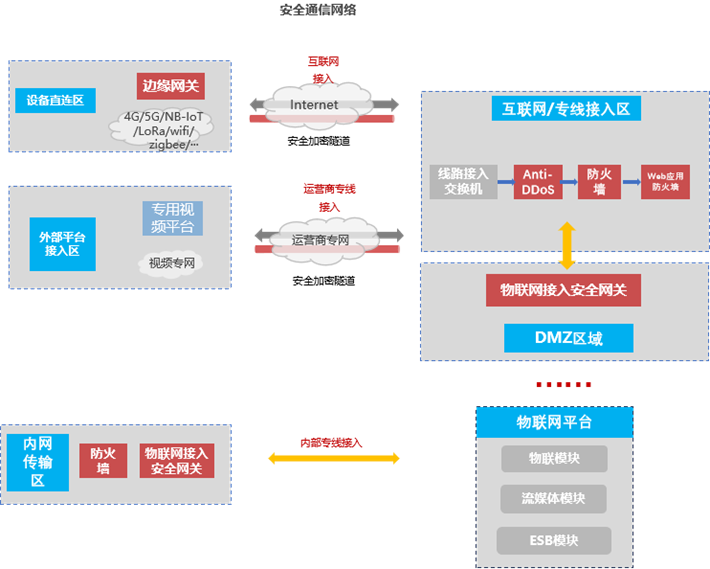

铁路局物联网平台主要包含物联应用平台和物联专网,架构分为外部网络、DMZ、数据中心、站段内网等多个区域。物联网安全威胁从感知层、网络传输层、处理应用层和运维管理四个维度进行分析。

感知层安全威胁包括:漏洞利用与恶意代码攻击(设备存在命令注入、身份验证绕过漏洞)、感知层干扰(无线通信信号干扰或接口利用)、信息嗅探/窃听(使用弱加密通信)、非授权访问(弱口令或认证机制缺失)。

网络传输层安全威胁包括:网络传输安全威胁(未双向认证导致数据篡改或窃听)、核心网络安全威胁(DDoS攻击耗尽链路带宽)、边界安全防护薄弱(安全防护不足导致网络被攻陷)。

处理应用层安全威胁包括:云安全威胁(云平台常见安全威胁)、边界安全威胁(安全边界划分不清晰)、应用安全威胁(Web应用安全和API安全威胁)、数据安全威胁(未授权访问、数据库被攻破)。

运维管理安全威胁包括:资产与漏洞管理威胁(缺乏有效漏洞扫描和资产管理机制)、配置管理威胁(默认密码或开放不必要的服务和端口)、权限管理威胁(缺少行为审计、权限管理、配置限制)、监控与可视化缺失威胁(缺乏集中日志管理和安全事件管理平台)。

针对各层安全威胁,提出对应安全技术解决方案及实现方式。

在感知层上,保障终端部署环境安全,防御物理篡改实现物理防护;建设可信接入,建立物联网终端接入鉴权体系,通过设备标识认证阻断伪造终端入网;检查并排除感知终端漏洞、弱口令等脆弱性;实施传输加密及协议加固的通信防护;构建感知终端操作系统安全基线,实现操作系统防护。

网络传输层则可以通过通过IPSec、DTLS、6LoWPAN等加密隧道技术保障数据保密性、完整性和真实性,实现传输加密保障;针对网络攻击防护,部署下一代防火墙、抗DDoS设备等隔离病毒与恶意代码传播);考虑协议转换安全、数据转换安全,实现异构互联安全。

处理应用层安全技术包括:平台层基础安全,即承载物联网平台的云环境基础安全保障;平台接入安全,实施双向认证机制确保终端与网络实体互信;数据安全,保障数据完整性、机密性和不可抵赖性;接口与应用安全,构建API防护矩阵,通过认证鉴权、威胁防御、资源防护确保API服务安全。

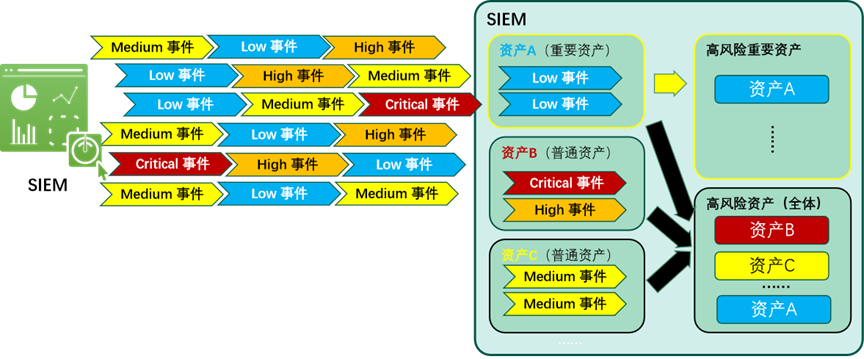

从安全运维管理技术方面,通过主动探测或网流分析实现设备发现和多维度可视化实现资产管理;实现配置管理,包括设备配置备份,建立配置基线,进行实时或定期检查;实现漏洞管理,并结合漏洞检查结果和威胁情报进行漏洞分级、可视和修复;提供权限管理,管理员登录和操作需身份验证与授权,操作可溯源;满足安全日志管理,对安全设备日志进行统一审计与管理;安全事件管理,结合安全设备日志与流量进行关联分析,识别异常行为与安全事件。

在具体设备和功能部署上,铁路局通过物联网安全网关实现终端设备接入认证、安全准入控制;通过加密隧道传输保障数据安全;通过下一代防火墙实现物联网协议解析、设备指纹识别、行为建模;通过安全区域划分和网闸实现网络隔离;通过零信任平台实现动态访问控制;通过Web应用防火墙防护Web应用安全;通过终端管理平台、漏洞扫描、堡垒机、日志审计和安全事件管理平台实现安全运维管理。

基于"一个中心、三重防护"框架,铁路局物联网安全架构分为安全计算环境、安全区域边界、安全通信网络和安全管理中心四个部分。

安全计算环境包括感知层的物联网终端和处理应用层的物联网平台的安全环境。对感知层终端实现身份鉴别,可为感知层设备分配唯一ID或证书,实现双向认证;对终端、平台、用户实施双因子认证、自主访问控制(基于主体身份或属性限制对客体的访问,实现对感知设备的访问控制)、强制访问控制(采用高安全级别国产化系统,实现基于预设规则的访问权限控制);通过部署堡垒机等运维审计系统,对终端、服务器、数据库和应用系统实施全面安全审计;满足可信验证,部署基于可信计算技术的操作系统免疫保护平台;部署防病毒软件实现入侵检测和恶意代码防范,采用可信计算主动防御机制。

安全区域边界设计包括:边界访问控制和包过滤,配置细粒度访问控制策略,对应用层协议和内容进行访问控制);边界安全审计,记录网络活动,发现异常和威胁,保存期限至少6个月;边界完整性保护,防范非授权设备接入、内部用户非法外联、无线网络不安全使用;恶意代码和入侵防范,部署下一代防火墙、抗APT攻击系统、入侵防御系统等。

安全通信网络包括外部网络、站段内网与数据中心的互联部分。安全架构设计包括网络安全域划分、通信网络审计(对内部网络活动监控和互联网接入行为监控,提供故障溯源与原因分析)、数据传输保密性和完整性保护(部署PKI/PMI平台完整性校验和身份认证网关,使用VPN技术保障数据传输安全,感知层加入时间戳等数据新鲜性保护)、可信连接(通过密码技术实现远程接入授权,采用IP-MAC-VLAN-端口绑定技术限制未授权人员接入)。

安全管理中心主要提供设备与主机、日志、安全事件的管理。在系统管理方面,采用运维审计系统实现运维访问转代理,通过终端管理平台对感知设备进行统一管理;对安全管理,实现统一身份管理、统一授权管理,配置一致安全策略,实现安全事件监测与分析;实现审计管理,部署日志审计、数据库审计、安全事件管理等设备,对审计数据进行分类、查询和分析;实现集中管控,建立统一纵深防御体系,对安全策略及安全机制实施统一管控。

通过以上安全架构设计,铁路局物联网实现"可知、可控、可管理"的安全目标,确保感知层终端、网络传输安全、应用平台安全和运维管理安全,为铁路物联网安全运行提供坚实保障。